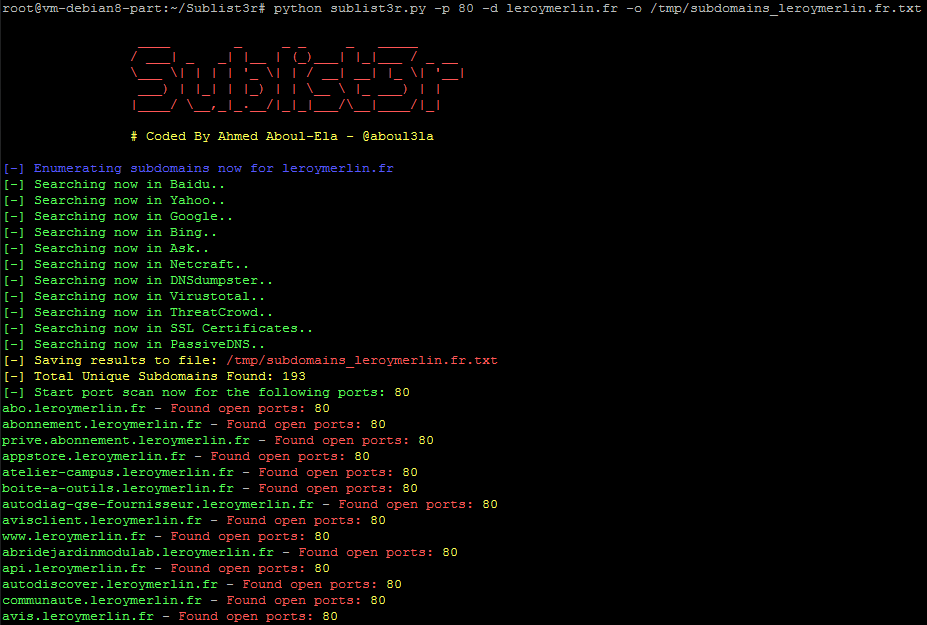

Sublist3r est un outil écrit en Python qui permet d'avoir la liste des sous-domaines d'un nom de domaine. Ainsi, on peut récupérer les sous-domaines utilisés par un site Web.

Sublist3r utilise les moteurs de recherche (Google, Bing, Yahoo, Baidu, Ask, ...) pour récupérer les sous-domaines. Il utilise également des outils comme DNSdumpster, ReverseDNS, Netcraft, Virustotal ou encore ThreatCrowd.

Afin d'améliorer la récupération des sous-domaines, Sublist3r intègre subbrute, un outil permettant de faire du bruteforce sur les sous-domaines.

Installation

Se positionner dans un répertoire dédié aux outils par exemple et récupérer le dépôt Git de Sublist3r :

git clone https://github.com/aboul3la/Sublist3r.gitInstaller ensuite les dépendances et modules (requests, dnspython, et argparse) Python :

cd Sublist3r/

pip install -r requirements.txtUtilisation

Pour exécuter Sublist3r, utilisez la commande suivante :

python sublist3r.py -d domaine.comVoici les différentes options disponibles :

| Option | Alternative | Description | Exemple |

|---|---|---|---|

| -d | --domain | Nom de domaine à scanner | -d google.com |

| -b | --bruteforce | Activation du mode bruteforce (subbrute) | - |

| -p | --ports | Scanne les sous-domaines sur des ports spécifiques | -p 80,443 |

| -v | --verbose | Affiche les résultats en temps réel | - |

| -t | --threads | Nombre de threads pour le bruteforce | -t 100 |

| -e | --engines | Moteurs de recherche utilisés (Google, Yahoo, Ask, ...) | -e google,yahoo,bing |

| -o | --output | Enregistre les résultats dans un fichier | -o /tmp/subdomains.txt |

| -h | --help | Affiche l'aide | - |

Exemple

Pour lister les sous-domaines en temps réel de debian.org utilisant le port 80, en se basant que sur le moteur Google, puis en enregistrant la sortie dans un fichier :

python sublist3r.py -v -d domaine.com -p 80 -e google -o /tmp/subdomaines.txtLe fichier de sortie :